Простыми словами про майнинг и его алгоритмы

ТОП-3 трейдеры

Лучшие трейдеры на основании оценок пользователей

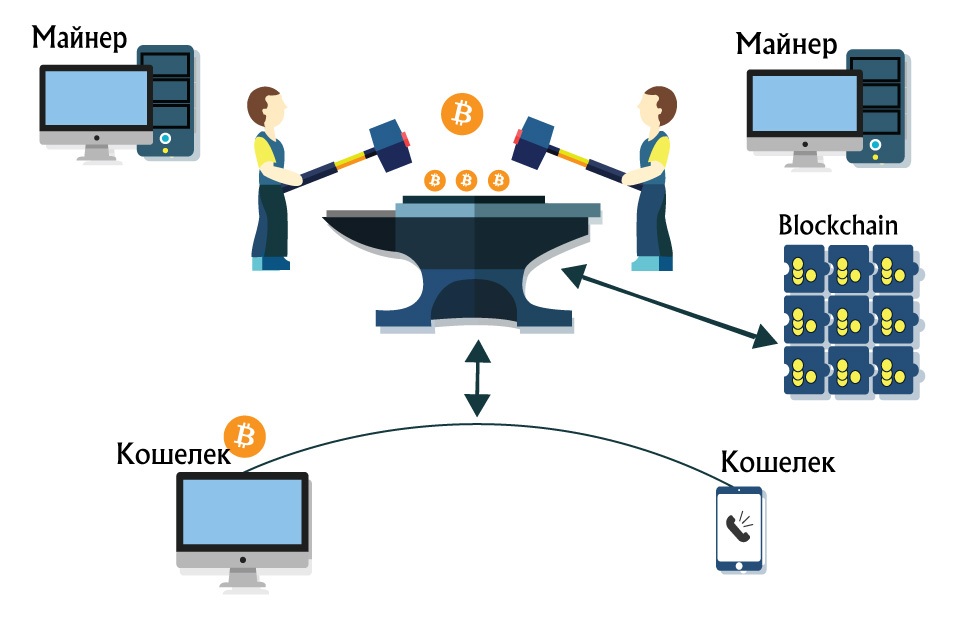

С ростом популярности цифровых валют многие стали интересоваться их техническими основами, но лишь считанные единицы добираются к истокам – криптографической науке, без которой это уникальное изобретение XXI века было бы невозможным. Что такое майнинг знают или хотя бы представляют многие, но какие алгоритмы используются для добычи криптовалют?

Определение криптогорафии звучат следующим образом: наука о способах обеспечения конфиденциальности информации, ее целостности и аутентификации (проверки авторства). Чтобы понять, как это применяется на практике, нужно изучить bitcoin-протокол, в котором встречаются акронимы SHA-256, base58check, Scrypt. Все это алгоритмы, с помощью которых добываются цифровые монеты.

Алгоритм SHA-256

SHA-256 – классический и самый популярный алгоритм. Используется при майнинге биткоинов для хэширования – преобразования массива входящей информации в битовую строку заданной длины, состоящую из цифр и букв. Функция, благодаря которой реализуется данный алгоритм, называется хэш-функцией, а результат преобразования (выходные данные) – хэшем или хэш-кодом.

Майнер, которому удалось первым его вычислить, получает награду в виде цифровых монет. Решение этой сложной математической задачи невозможно без хэш-функции, равно как и без высоких вычислительных мощностей.

На алгоритме SHA-256 работает майнинг не только биткоина, но и многих первых криптовалют. Первым добытчикам было несложно: криптомонеты легко генерировались на обычных домашних компьютерах. Но со временем процесс начал усложняться, что привело к необходимости перехода на более мощное оборудование. Сначала это были видеокарты (графические редакторы), затем – программируемая аппаратная техника FRGA.

Новым этапом в истории майнинга стали специально созданные для работы с алгоритмом SHA-256 интегральные схемы Asic-miner. Их высокая эффективность, узкая специализация и скорость вычислений позволили добывать заветный хэш в разы быстрее. Это событие послужило толчком к разработке других алгоритмов майнинга.

Цифровая валюта – не единственная область применения SHA-256. Он используется каждый раз при входе пользователей на сайты, защищенные сертификатом SSL. На данном алгоритме работают все первые версии асик-майнеров, хотя уже сейчас разработано подобное оборудование для других алгоритмов.

Алгоритм Scrypt

Scrypt – второй алгоритм (и по времени создания, и по популярности). Был разработан для усложнения процесса майнинга посредством увеличения числа необходимых ресурсов. В действительности Scrypt очень схож с SHA-256, но требует большего объема памяти и больших усилий для вычисления хэша. Его память сохраняет вектор битовых комбинаций, получаемых в ходе начального этапа использования алгоритма.

После создания вектора поочередно перебираются его отдельные элементы и среди множества псевдослучайных вариаций выбирается одна единственно верная.

Прибыльные проекты прошедшие проверку редакции сайта

Эта намеренно созданное усложнение и повышенные требования к объему оперативной памяти приводят к уравновешиванию возможностей специального оборудования ASIC и графических устройств (разница остается, но она не столь существенна). Поэтому оптимальным оборудованием для майнинга по алгоритму Scrypt считаются компьютеры с большой памятью, оснащенные видеокартами.

Наибольшую производительность показывают карты ATI, которые показывают эффективность намного выше, чем Nvidia. Но в любой момент ситуация может измениться.

Наиболее известной Scrypt-монетой является Лайткоин. Всплеск популярности скрипт-монет произошел после массовой миграции биткоина на ASIC, когда все майнеры с видеокартами были выведены из игры. Подавляющее большинство из них приспособили свое оборудование для добычи лайткоинов и других экзотических монет, которые из-за невысокого курса пользуются повышенным спросом у инвесторов, которые надеются на повышение их ценности в дальнейшем.

Алгоритм Scrypt-Jane

Данный алгоритм поддерживает не меньше 3-х разных схем поточного шифрования. В первую очередь это Salsa 20 / 8 – простая функция, главная задача которой заключается в приеме 192-битной строчки и преобразовании ее в Salsa 20 (х) на 64 байт. В свою очередь Salsa-20 состоит из 2-х элементов: потокового шифра и алгоритма сжатия Rumba-20. Это значит, что битовая строка может достигать максимальной длины 192 байта, после чего будет сжата до 64 байт.

Scrypt-Jane поддерживает такие хэш-функции, как описанный выше SHA-256, его более продвинутая версия SHA-512, а также Blake-256/512, Kessak-256/512, Skein-512. В данном алгоритме предусмотрен свой способ масштабирования сложности хэширования и используется т.н. N-фактор – число, определяющее объем оперативной памяти, требующейся для вычисления. Значение N увеличивается систематически через заданные промежутки времени и соответственно с этим снижается эффективность майнинга.

Изначально данный алгоритм предназначался для CPU как усложненная версия Scrypt. Но доминирование и этого вида криптодобычи, как и практически всех других, продолжалось недолго.

Подведем итоги

Три представленных алгоритма покрывают свыше 90% рынка цифровых валют, но есть много и других. Рассмотрим наиболее популярные монеты, которые добываются при помощи каждого из этих трех алгоритмов:

| Алгоритм | Криптовалюта |

| SHA-256 | Bitcoin

Рейтинг лучших трейдеров по мнению пользователей

Проекты получили высокую оценку от посетителей и входят в ТОП

|

| Scrypt | Litecoin |

| Scrypt-Jane | Cachecoin

Cryptonerd Copperbars |

Идеи все более хитроумных алгоритмов для генерации виртуального золота предлагаются вниманию широкой публики чуть ли не ежедневно. Из сравнительно новых стоит отметить устойчивый к Асикам алгоритм Dagger, использующийся для добычи Ethereum.

Видео: Майнинг криптовалют: подробно и просто

ТОП-3 трейдеры

Лучшие трейдеры на основании оценок пользователей